Может удалять метаданные из изображений, MP*-файлов и PDF.

Опенсурс, бесплатная, но в MP4 удаляет не всё, марку камеры удаляет, а вот дату игнорирует (проверял через MediaInfo).

Может, кто лучше что подскажет?

Не забыть шоб.

Может удалять метаданные из изображений, MP*-файлов и PDF.

Опенсурс, бесплатная, но в MP4 удаляет не всё, марку камеры удаляет, а вот дату игнорирует (проверял через MediaInfo).

Может, кто лучше что подскажет?

Не забыть шоб.

Аналог линуксового clamav.

Решил потестировать, походу на нем и останусь, вроде работает и неплохо.

1. Естественно, сносим все старые антивири.

2. Качать отсюда

3. На официальном сайте ссылка в разделе download битая, хз почему, надо качать с sourceforge [2]

4. Для ГОРФ недоступно, так что пользуйтесь Tor или VPN

ClamAV исключительно сканер, так что на венде к нему надобен еще и монитор.

Монитор тоже опенсурсный, скачать можно отсюда

Настройка монитора:

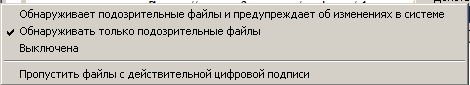

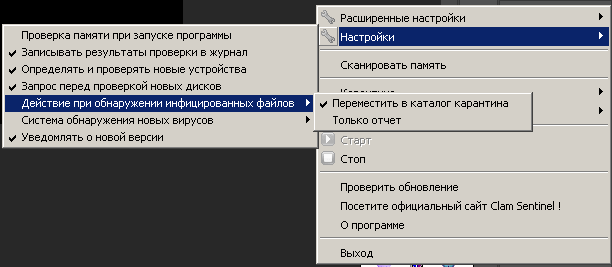

После запуска антивируса, устанавливаем монитор, перезагружаемся, и выставляем галочки вот так:

Щелкаем по значку монитора правой кнопкой мыши, далее выбираем Настройки —>Настройка обнаружения новых вирусов —> Обнаруживать только подозрительные файлы. Если выбрать Обнаруживает подозрительные файлы и предупреждает об изменениях в системе, то реально заебет всплывашками, будут на каждый чих, вплоть до сохранения документа в ворде.

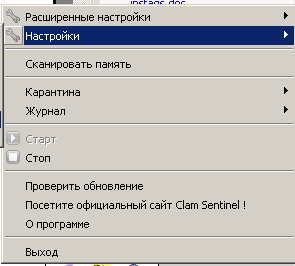

Включение/выключение:

По пункту Стоп выключаем, если надо, по кнопке Старт включаем. В пункте Карантина (да русификацию делал какой-то индус), можно открыть папку с файлами, перемещенными в карантин.

В Настройки —> Действия при обнаружении инфицированных файлов ставим галочку Переместить в каталог карантина, иначе по умолчанию будет только всплывашку выдавать, если что-то обнаружит. При обнаружении почему-то всплывашки очень краткие, можно не заметить.

Значки запущенного монитора (первый слева) и антивируса:

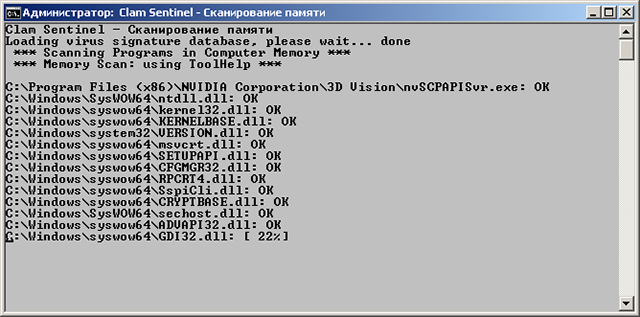

Сканирование памяти:

Можно тоже сделать в меню монитора. Немного минус, оно медленное, по сравнению с Авирой или DrWeb, но тут вопрос риторический, вам шашечки или ехать:

Хотя, при установке, что антивирус, что монитор, прекрасно садятся в автозагрузку через Реестр, и с нужными (админскими) правами, есть проблема, если их вручную выгрузить, то без рестарта системы, их придется загружать тоже вручную. Для этого надо выполнить два батника от имени администратора.

Запуск антивируса (выполняем первым):

@echo off

rem launch clamwin manual

rem run this as administrator right

echo "Starting ClamWin..."

"C:\Program Files (x86)\ClamWin\bin\ClamTray.exe" --logon

pause

Потом запускаем монитор:

@echo off

rem launch clamwin manual

rem run this as administrator right

echo "Starting monitor..."

"C:\Program Files (x86)\ClamSentinel\ClamSentinel.exe"

К сожалению, только вручную. Говорили, что обновления закрыты только для ГОРФ, и можно спокойно обновляться автоматически через Tor (с помощью питоновского скрипта), но оказывается, разработчики антивиря посадили сайт на клаудфрару противную ебаную, и она на автомате режет немецкие, вьетнамские, камбоджийские и нидерландские IP, а также любые выходы Tor-нод и VPN. Выскакивает капча, «подпердите, что вы чебурек».

Так что раз в день (или когда вылезает всплывашка, что не удалось обновиться), скачиваем ручками три файла:

main.cvd

daily.cvd

bytecode.cvd

Третий файл, кстати, обновляется не каждый день.

Антивирусные базы обычно находятся здесь:

"C:\Documents and Settings\All Users\.clamwin\db"

Для удобства наскриптил батник, чтоб копировал базы из загрузок в нужный каталог. Запускать от имени администратора:

@echo off

rem update clamwin manual

rem run this as administrator right

echo "Update Database..."

echo "Copy main.cvd..."

copy C:\Downloads\main.cvd "C:\Documents and Settings\All Users\.clamwin\db\main.cvd"

echo "Copy daily.cvd..."

copy C:\Downloads\daily.cvd "C:\Documents and Settings\All Users\.clamwin\db\daily.cvd"

echo "Copy bytecode.cvd..."

copy C:\Downloads\bytecode.cvd "C:\Documents and Settings\All Users\.clamwin\db\bytecode.cvd"

pause

echo "Delete downloading files..."

del C:\Downloads\main.cvd

del C:\Downloads\daily.cvd

del C:\Downloads\bytecode.cvd

pause

Естественно, директорию загрузки C:\Downloads\ замените на свою.

Недельку погонял его на рабочем компе (да, я мудак, лень было тестовый стенд собирать), потом прогнал на компе бесплатный одноразовый DrWeb и Avz4.

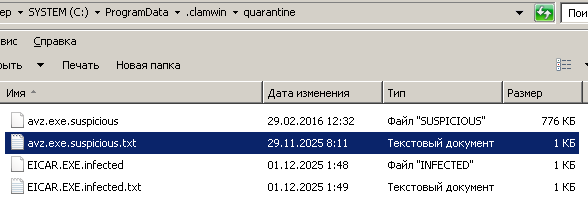

Ложные срабатывания. По иронии Clamwin сработал ложно на экзешник как раз Avz4, хотя, может это ненависть к касперскому? Оправданная.

На EICAR Test File сработал штатно, переместил в карантин.

Минус — у монитора всплывашки об угрозе показываются буквально на мгновение.

Плюсы:

+ Опенсурс

+ Работает моментально, не грузит систему

+ Действительно работает.

Минусы:

— Монитор надо ставить отдельно, в комплекте нет.

— За официальным сайтом все-таки следить надо, и не оставлять там битые ссылки.

— Обновления только вручную, клаудфлара ебаная сраная ссаная.

— При ручном запуске сам не берет права администратора.

— Со всплывашками какая-то неведомая жопа. Где не надо долго торчат, а где надо, пропадают мгновенно.

Сделал еще один образ, XP с одной только Recovery-консолью.

Запуск довольно очевиден, кроме входа, собственно, в консоль.

На сообщение Type EXIT to quit the Recovery Console and restart the computer.

Можно вообще не отвечать.

На моменте, когда спросят

Which Windows installation would you like to log onto

<To cancel, press ENTER>?

Надо ввести 1 и нажать ENTER, чтобы попасть в консоль

Готовый образ:

С Mega.NZ

С Google.Drive

Одну cmdcons в архиве:

С Mega.NZ

С Google.Drive

Еще одна сборка XP, урезанная до минимума. Но тут не Native-режим, а полноценная Preinstall-консоль, правда без свистелок и перделок, аж настолько, что не на каждой виртуалке запускается. Так что сделать из нее PXE-образ я не стал даже пытаться, потому что нахуй надо. Но образ сохраню.

Нашел оригинальный архив от разработчиков, только не образ, а все его потроха.

Попытка урезать до минимума ядро Windows NT-семейства до размеров дискеты. Мопед не мой, но нашел! Долго искал именно изначальную сборку. Из интерфейса только Native Shell, работающая, собственно, в Native режиме. Не умеет ничего, даже ходить на внешние диски, например, HDD реальной или виртуальной машины, тому ще даже почти все системные драйвера вырезаны под корень. Через PXE тоже не работает, но можно запустить на виртуальной машине из образа дискеты, или на реальной, если есть дискета. На самом деле штука пользительная, на базе нее можно делать свои мини-образы под конкретные задачи.

Например, вот здесь (копия) есть пример.

TinyKRNL с Mega.NZ

TinyKRNL с Google.Drive

TinyKRNL с catbox.moe

Или как сделать вид загрузки Windows более «хакерским».

Вообще такая опция нужна для отладки сборки или драйвера, в безопасном режиме Win2000-Win7 она включается по умолчанию, а в обычном ее надо специально включать.

Но можно просто удивить друзей, сделав загрузку винды более линуксоподобной, в Линуксе обычно при загрузке на экран вываливается куча текстовой информации, тут кучи не получится, но козырнуть перед друзьями можно.

Для Win7 и выше надо в консоли или в окне «Выполнить» (вызывается клавишами Win+R) надо ввести команду msconfig, в появившемся окне перейти на вкладку Загрузка и поставить галочки напротив пункта Информация об ОС и, если хотите сохранить этот режим, напротив пункта Сделать эти параметры загрузки постоянными.

Далее, нажимаем OK, отвечаем Да на все вопросы и перезагружаемся.

В старых Windows NT там 2000-я, XP можно было в boot.ini дописать ключ /SOS.

Вот boot.ini:

[boot loader]

timeout=30

default=multi(0)disk(0)rdisk(0)partition(1)\WINDOWS

[operating systems]

multi(0)disk(0)rdisk(0)partition(1)\WINDOWS="Microsoft Windows XP Professional RU" /noexecute=optin /fastdetect /SOS

Видео:

Из канала Daniel Myslivets

Видео, наведшее на рассуждения тут.

В винде прекрасно открываются и .tar.gz и .tar без сжатия, архиватором RAR, который купил только я 🙂 А вот почему-то tar.lz RAR открывать не умеет. 7zip, тоже почему-то сам не может в tar.lz

7ZIP

1. Скачиваем последнюю версию 7Zip (у меня 7Zip 25.01 x64 от 2025-08-03).

2. Скачиваем архив с плагином Lzip7z копия на catbox копия на mega.nz

3. В директории с экзешником 7Zip, обычно это "C:\Program Files\7-Zip\" для 64-х битных версий 7Zip или "C:\ Program Files (x86)\7-Zip\" для 64-х битных Windows, если используется 32-х битная версия 7Zip. Для 32-битной Windows путь обычно "C:\Program Files\7-Zip\" создаем подкаталог Formats, куда копируем Lzip.32.dll или Lzip.64.dll в зависимости от вашей версии 7Zip. Также в этот подкаталог надо поместить lzip.ini

С настройками в lzip.ini можно ознакомиться в readme.txt из архива.

Плагин установлен

Работает

Совсем работает

Даже все извлеклось в винде в тестовом архиве!

ФАНФАРЫ!

Здесь

И readme.txt из архива.

Нашли с ребятами кучу всяких странных дистрибутивов, основанных на подсистеме Native от Windows, в основном XP, это такой нежно-голубенький экранчик, на котором проверка диска запускается. Вообще искали ради прикола, но затянуло. Вот, первое из найденных, наконец, удалось запустить.

Описано здесь (копия в PDF, копия на LJR)

Если все получилось, тогда хорошо (при запуске на QEMU qemu -hda native1.img -boot c), должно появиться приглашение командной строки, если вдруг нет, не отчаиваемся, и попробуем продолжить дальше.

Я сделал виртуальный HDD на 20 мегабайт.

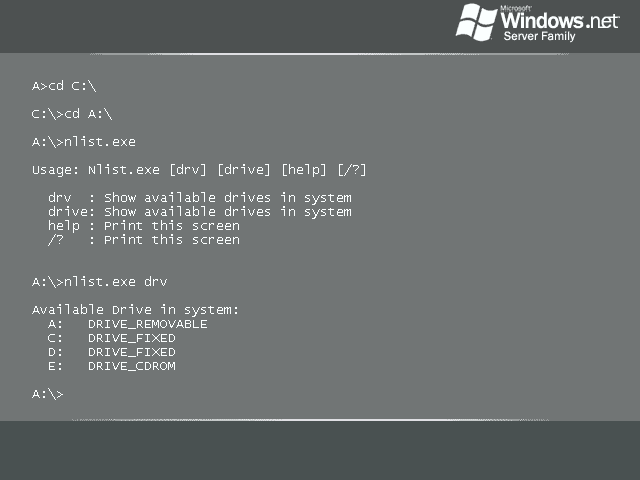

По внешним дискам, что реального железа, что виртуалки, оно вполне ходит:

Только сначала надо дать команду:

A:\nlist.exe drv

А потом уже ходить по реальным дискам, с помощью cd D:\, где D заменяем на нужный диск. На картинке C: и A: — образы дисков, C: с DOS, а A: дискета с Native XP, D: — реальный диск компьютера

Готовый образ с Mega.NZ

Готовый образ с catbox.moe

Сделал инструкцию по настройке прокси в VLC (копия) в PDF.

Попросили, да соорудил, хуле, не жалко.

Написал друг, оказывается, новый Tor-браузер не работает под Windows 7

Нашел решение тут

Версия для Win32 копия

Версия для Win64 копия

На Win7 x64 работает:

Решил посмотреть телевизор, чтоб быть в курсе, чего там кремлевская пропаганда врет, оказывается, проще всего сделать дырку в ГОРФ через прокси. Недолгим гуглением выяснил, что в прокси умеет VLC. Оставлю тут инструкцию по настройке прокси в VLC, от собственного склероза в основном.

1. Заходим в Инструменты —> Настройки…

2. Переключаем режим настроек из Простые во Все

3. Слева раскроется дерево настроек, нажимаем на пункт Ввод/кодеки, причем на сам пункт/узел, раскрывающиеся ветви узла нас не интересуют.

8.

Скачать инструкцию с catbox.moe в PDF

Скачать инструкцию с Mega.NZ в PDF

При отсутствии почтового клиента.

EML и иногда MSG, это форматы, в которые сохраняются сообщения электронной почты, если надо выгрузить их из почтового клиента или прямо с сайта (google.mail, например, так умеет). EML одобрен стандартом RFC

Формально, вообще это текстовый файл, в котором кроме текста сообщения, присутствуют заголовки и могут присутствовать вложения, закодированные для передачи в формате BASE64

Обычно, формат EML поддерживают почти все почтовые клиенты, лишь Вовчик Воротов решил выебнуться и в Аутглюке запилил собственный формат MSG, но что делать, если файл есть, а почтового клиента нет?

Нашел прикольную маленькую программку CoolUtils Mail Viewer, небольшая, бесплатная, работает, начиная с Windows 7, на XP не тестировал, но свои задачи делает, можно посмотреть файл EML, отдельно прочесть текст, отдельно просмотреть и выгрузить вложения, или посмотреть сообщение в сыром виде, чтобы, например, прочесть и проанализировать заголовки.

Автор: Kuzia_DSL

Совместимость: Windows 98 — XP x86

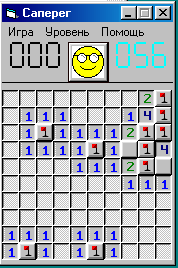

Разбирая старые архивы на сервере нашел прикольную карточную мультиигру.

— Албанский дурак

— Армянский дурак

— Безкозырный дурак

— Большой дурак

— Верю не верю

— Двухкозырной дурак

— Дорожный дурак

— Занудный дурак

— Козырной дурак

— Королевский дурак

— Круговой дурак

— Магаданский дурак

— Наваленный дурак

— Невидимый дурак

— Оборотный дурак

— Отбойный дурак

— Очковый дурак

— Переводной дурак

— Переводной дурак 2

— Погонный дурак

— Подкидной дурак

— Покерный дурак

— Простой дурак

— Пустой дурак

— Трешка

— Чешский дурак

— Чукотский дурак

— Японский дурак

— Безик

— Бура

— Восьмерки

— Девятка

— Деберц

— Домино

— Кинг

— Лото

— Марьяж

— Осел

— Очко

— Пикет

— Покер

— Полиньяк

— Пропущенка

— Пьяница

— Сапер

— Терц

— Тузату

— Ураган

— Червы

— 31

— Пирамидка

— Дюжина

— Ближайшая судьба

— Чатарунга

— Множественные параметры настроек, количество, стиль и интеллект игроков

— Возможность играть с реальными игроками по сети.

— Лекарство (есть в комплекте, 00.REG+любой код для регистрации)

— Лицензия: SHAREWARE, но автор исчез, так что удовольствия никто не испортит.

Возможно, слетели настройки BIOS (вернулись к дефолтным), обычно тогда при загрузке сразу выбрасывает в BIOS, если не выбрасывает, а появляется синий экран, на котором ругаются на ACPI: «The BIOS in this system is not fully ACPI compilant», и, возможно ошибка с кодом STOP:000000A5 то в BIOS надо зайти и проверить:

1. Security --> Secure boot menu --> Secure boot установить в Disable, сохранить (F10), перезагрузиться, войти в BIOS опять.

2. Boot --> Launch CSM выставить в Enabled. Cохранить (F10), перезагрузиться, войти в BIOS опять.

3. Advancend --> OS Selection выставить в Windows 7. Cохранить (F10), перезагрузиться.

Пример синего экрана:

1. Shred для Windows (копия)

2. Устранил финальный недостаток SHRED под Windows в BAT-файле (копия)

3. Random Renamer (копия)

В [2] описал недостаток утилиты shred, а именно: затирая файл она никак не меняет его имени, потому, если вы shred‘ом удалили файл, например, с именем Путин бомба взрыв чеченцы.doc, содержимое файла затрется, а название останется.

Впрочем, там же описал недостаток и получения случайного имени файла стандартными средствами BAT/CMD: Имя временного файла весьма характерное, при анализе диска будет видно, что кто-то скриптом пользовался. Как сделать нормальные случайные имена файлов в CMD (вида lfcx16.tmp, например) без внешних утилит, я пока не понял.

Впрочем, да, без PowerShell или JS/VBS стандартными средствами CMD/BAT получить нормальное случайное имя файла сложно, так что написал простенькую утилиту Random Renamer [3], которую, впрочем, писал немного для другого, но в [3] обещал пример, как ее можно использовать со shred в BAT-файле.

1. Отключаем режим вывода команд:

@echo off

2. Проверяем, чтобы в первом параметре BAT-файла были указаны маска или имя файла, иначе насерет в консоль ошибками и будет некрасиво:

IF "%1" EQU "" goto paramerr

3. В конце BAT-файла дописываем метку :paramerr и вывод сообщения об ошибке:

:paramerr

echo First parameter must be file name or file mask!

echo e.g. rrshred.bat *.txt

echo e.g. rrshred.bat text.txt

4. Генерируем имя для списка файлов, которые будут переименованы и обработаны shred:

set RLST=%TEMP%\%RANDOM%.%RANDOM%

5. Переименовываем файлы в текущем каталоге Random Renamer’ом и отправляем вывод RR в список файлов:

rr -m %1 -v >%RLST%

где:

-m %1 — задание маски переименуемых файлов

-v — включить вывод процесса переименования

Вывод производится на STDOUT, потому перенаправляем его во временный файл (>%RLST%).

Пример содержимого файла (X:\Temp\15158.18655):

Rename files...

Z:\Test1.txt --> 1.txt --> tuz3v4t3.ovw OK.

Z:\Test2.txt --> 2.txt --> npk5b7jn.q12 OK.

Z:\Test3.txt --> 3.txt --> sqtn63cl.dwa OK.

Z:\Test4.txt --> 4.txt --> m371e448.q12 OK.

Found files: 4

Renamed files: 4

Error files: 0

6. В цикле вытаскиваем имена переименованных файлов из файла-списка:

FOR /F "tokens=5,5 delims= " %%i in (%RLST%) do ( [внутри цикла] )

Справка по команде FOR BAT-файла (копия в PDF)

Внутри цикла:

1. Вызываем shred для каждого файла из списка:

shred -n 3 -z %%i

где:

-n 3 — затереть случайными данными файл в 3 прохода

-z — сделать дополнительный проход, затерев содержимое файла нолями (символом с кодом 0x00h)

2. Удаляем файл:

del %%i

После цикла затираем и удаляем сам файл со списком файлов, имя которого в %RLST%:

shred -n 3 -z %RLST%

del %RLST%

exit /b

Команда exit /b завершает работу BAT-файла, параметр /b указывает, чтобы по выходу из BAT-файла, командный процессор не был бы закрыт.

Ниже в BAT-файле будет идти метка :paramerr

@echo off IF "%1" EQU "" goto paramerr SET RLST=%TEMP%\%RANDOM%.%RANDOM% rr -m %1 -v >%RLST% FOR /F "tokens=5,5 delims= " %%i in (%RLST%) do ( shred -n 3 -z %%i del %%i ) ::remove list of files shred -n 3 -z %RLST% del %RLST% exit /b :paramerr echo First parameter must be file name or file mask! echo e.g. rrshred.bat *.txt echo e.g. rrshred.bat text.txt

%PATH%, например, C:\Windows.rrshred.bat *.txt — затрет и удалит файлы *.txt в текущем каталоге.

Блин, в Windows выше XP старая утилита Хваталка перестала работать, пришлось искать что-то более новое. Нашел. Называется Quick HTML Color Picker

Процесс захвата цвета

Да, кусочек рубашки Сергея Минаева 🙂

Захватывать цвет можно и с видео, при нажатии кнопки захвата, программа просто тормозит экран, а по клику снова его отпускает.

Для начала захвата цвета надо нажать кнопку Pick Color. Если стоит галочка copy automatically, то в буфер обмена скопируется HTML-код цвета, например, #808080.

Совместимость: Windows 7 — Windows 11

Скачать с Mega.NZ

Официальный сайт

Уже поднимал этот вопрос здесь (копия), в общем, нативного решения не нашел, написал простенькую утилиту Random Renamer.

Random renamer (rr), this program rename files to random names

v 0.0.1b (L) ChaosSoftware 2023.

Использование: rr.exe [параметры] | -h

-h — помощь

-m <mask> — Маска файлов для переименования. Параметр обязательный.

Или используйте параметр -r для переименования только каталогов.

[-a] <номер> — задать алфавит для генерации случайного имени, значение по умолчанию 0

[-d] — стартовая директория, по умолчанию — текущая

[-l] <число> — длина имени, по умолчанию 8

[-r] — переименовывать директории

[-s] — включая подкаталоги

[-v] — отображать процесс на экране

[-x] <число> — длина расширения, по умолчанию 3, каталогам расширение не присваивается.

Алфавиты:

0: abcdefghijklmnopqrstuvwxyz0123456789

1: ABCDEFGHIJKLMNOPQRSTUVWXYZ0123456789

2: ABCDEF0123456789

3: abcdef0123456789

4: 0123456789

5: abcdefghijklmnopqrstuvwxyz

6: ABCDEFGHIJKLMNOPQRSTUVWXYZ

По умолчанию: 0

Положить бинарник в один из каталогов %PATH%, например, в C:\Windows и пользоваться.

Потом сделаю пример, как его со shred‘ом в BAT/CMD использовать.

Деревня укрылась от Майкрософт

Туда совершенно случайно попал

Один покупатель старинных виндов,

Он их для Билл Гейтса повсюду искал,

Не мог он не удивиться

Хозяйке старого ноутбукА,

Красивая с виду девица

Откуда в этой глуши она?

А? А? А?

Висели на дисплее старинные винды,

В них замер system main process сто с лишним лет назад,

Девица не спускала с них свой очень странный взгляд,

Они давно висят!

Но нет, неподкупна хозяйка была,

Винды отказалась она продавать,

И на ночь оставила гостя она

Свою предложила мужчине кровать.

Но только она заснула,

Тихонько дверь притворив за собой

В гостиную прошмыгнула

Фигура гостя во тьме ночной.

Ой, ой, ой

Висели на дисплее старинные винды,

В них замер system main process сто с лишним лет назад,

И гость не отрывал от них свой сисадминский взгляд,

Они давно висят!

Не сразу в винде неисправность нашел,

Лишь только компьютер перезагрузил,

Обратно он в спальню хозяйки пошёл,

Мол, древнюю вещь ото сна пробудил

В ответ она захрипела

Был дикий ужас в её глазах

Винды грузились — она старела,

Пока не превратилась в прах!

Ах, ах, ах!

Висели на дисплее старинные винды,

В них замер system main process сто с лишним лет назад,

Девица не спускала с них свой очень странный взгляд,

Они давно висят!